“If you care about me at all, please don’t say anything to anyone. ”

碎碎念

前阵子申请的几个free.hr域名还没用完,趁着这几天有空,便想着让自己的unraid内网穿透,实现随时随地都能访问。

准备条件

- 一个任意域名,并使用Cloudflare进行DNS解析

- 一台家庭网络无公网IPv4,且有远程穿透链接家庭服务需求的本地服务器

- 一个Zero Trust账户,具体如何申请,详见申请CloudFlare Teams(Zero Trust)账户教程

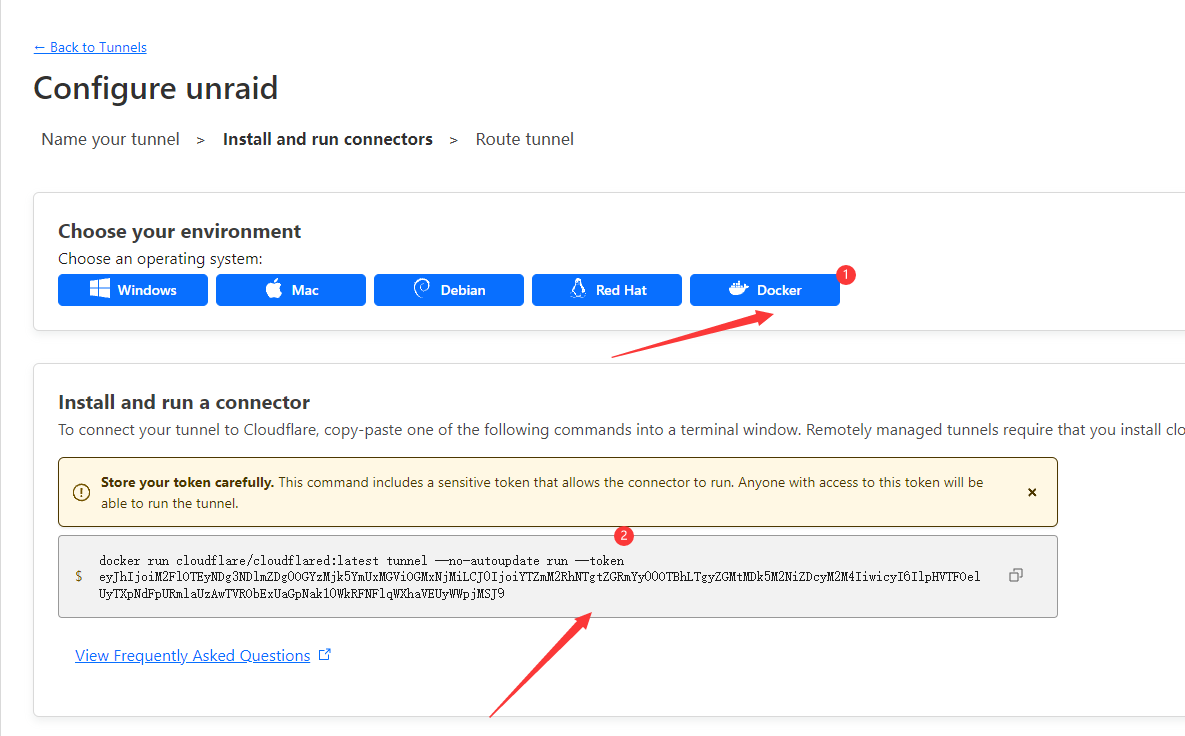

Cloudflare Zero Trust配置

- 首先登录

cloudflare,进入Cloudflare Zero Trust页面,点击Access->Tunnels创建一个新的隧道。 - 输入任意隧道名称,点击

Save tunel保存。 - 进入隧道配置页面,复制Docker配置

1

tunnel --no-autoupdate run --token 你的token

UNRAID端配置cloudflared

登录进入UNRAID,在应用市场搜索cloudflared,选择aeleo的库,点击安装。

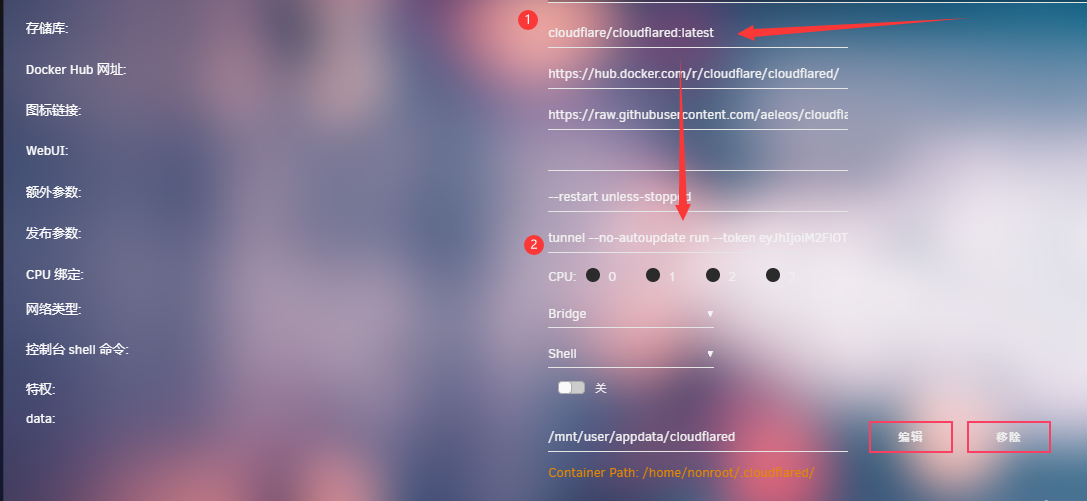

修改容器配置,开启高级视图,将存储库修改为cloudflare/cloudflared:latest,获取最新版本,并添加发布参数

1

tunnel --no-autoupdate run --token 你的token

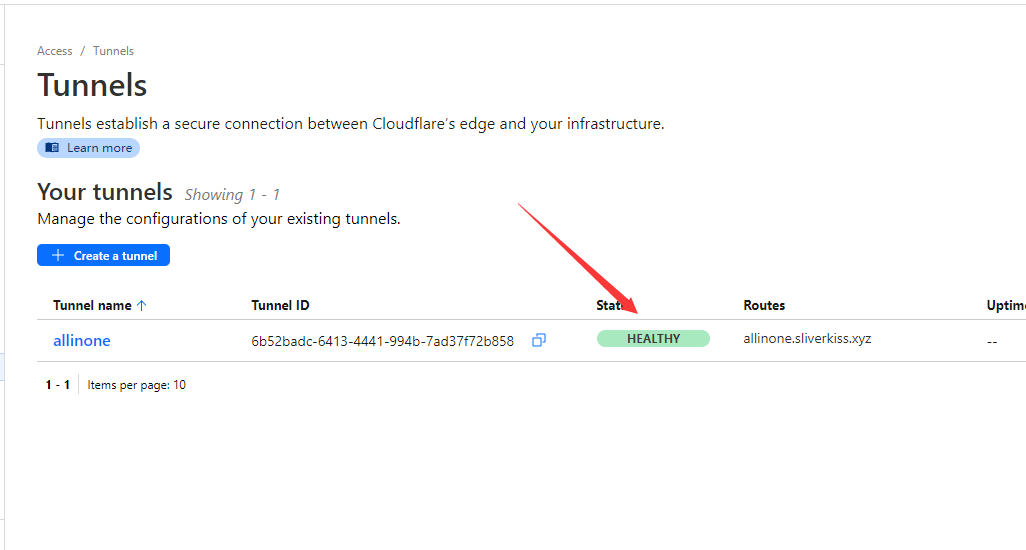

完成配置后,返回Cloudflare Zero Trust页面,等待1~2分钟,此时的隧道状态变为HEALTHY,说明隧道配置已完成。

完成隧道配置,设置反向代理

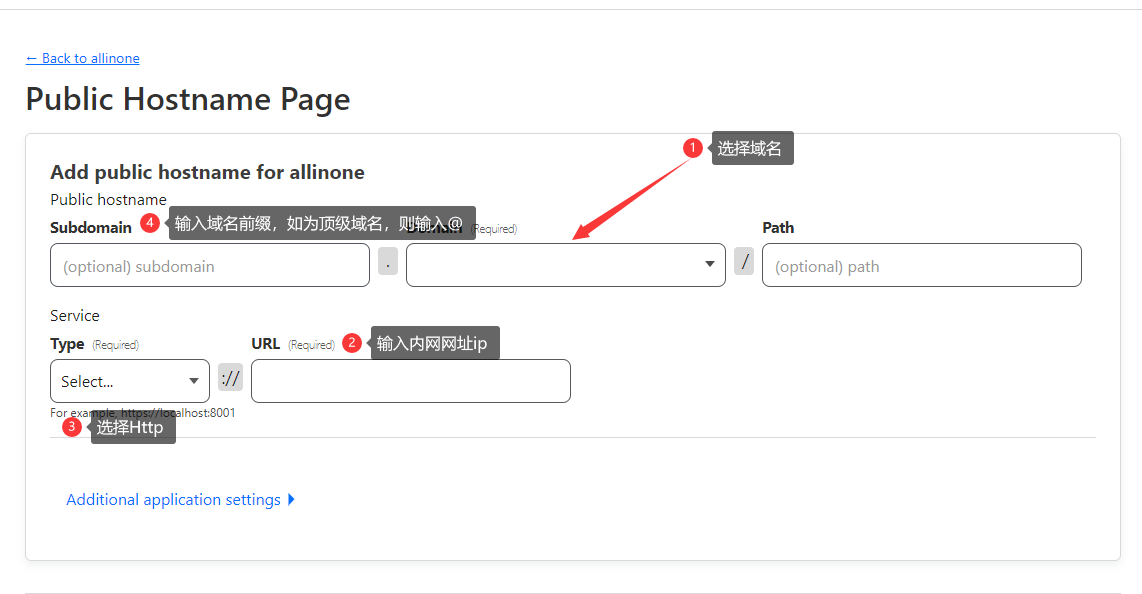

进入隧道配置页面,创建新的public hostname,设置反向代理。

总结

unraid配置隧道+反向代理操作比较简单,10分钟就能完成所有操作。在设置反向代理时,unraid的面板是通过https进行访问的,需要在unraid自行配置stl证书等相关设置,才能正常访问,我目前还能找到办法解决,只能暂留以后再进行研究了😊